Protegendo o Office contra a vulnerabilidade CVE-2026-21509: um guia passo a passo

Recentemente, em 26 de janeiro de 2026, a Microsoft lançou às pressas uma atualização crítica para corrigir um problema de alto risco. Vulnerabilidade zero-day da Microsoft O Office permite que agentes maliciosos ignorem recursos de segurança. Essa vulnerabilidade foi identificada como CVE-2026-21509. Os componentes do Microsoft Office continuam sendo um alvo atraente para vulnerabilidades de dia zero.

Dado que o Microsoft Office é a espinha dorsal das organizações, desde e-mails a planilhas, apresentações e documentos, essa descoberta causou grande impacto na comunidade de segurança cibernética.

Dado que o Microsoft Office é a espinha dorsal das organizações, desde e-mails a planilhas, apresentações e documentos, essa descoberta causou grande impacto na comunidade de segurança cibernética.

Qual é a boa notícia? Você não precisa mais esperar pela distribuição completa da atualização; em vez disso, existem medidas práticas que você pode tomar para proteger seu sistema.

Segue abaixo um resumo dessas etapas.

a ameaça

A exploração da vulnerabilidade CVE-2026-21509 permite que invasores contornem recursos de segurança que isolam vulnerabilidades em um ambiente do Office. Portanto, a ameaça se estende a:

- Microsoft Office 2016

- Microsoft Office 2019

- LTSC 2021 e 2024

- Aplicativos corporativos do Microsoft 365

Além disso, a causa principal dessa ameaça foi a dependência de informações não confiáveis nas decisões de segurança do CWE-807.

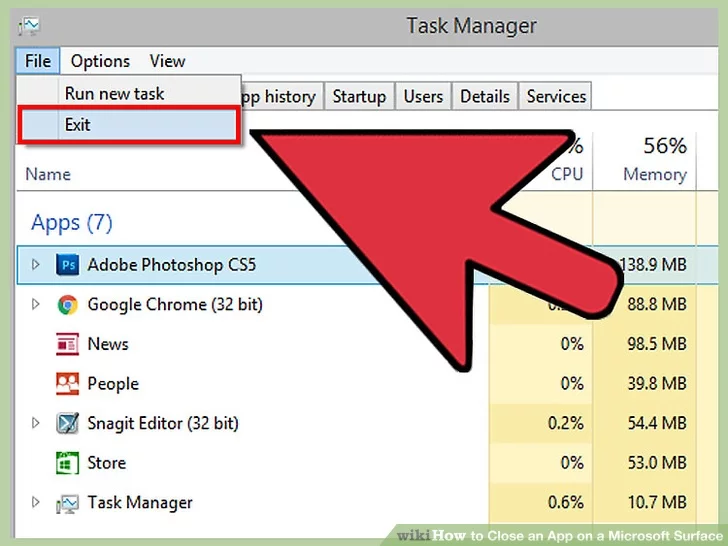

Passo 1: Reinicie os aplicativos do Office

A Microsoft implementou uma estratégia de mitigação que é ativada automaticamente se você estiver usando o Microsoft 365 ou o Office 2021. No entanto, ela só funciona se você reiniciar os aplicativos.

O que pode ser feito?

- Selecione e feche completamente o PowerPoint, Word, Excel e Outlook.

- Após fazer isso, abra-o novamente.

- Repita o mesmo passo em todos os dispositivos da organização.

Este método força o Microsoft Office a recarregar as configurações de segurança atualizadas, bloqueando ainda mais os vetores de ataque mais comuns.

Crédito da imagem WikiHowtech

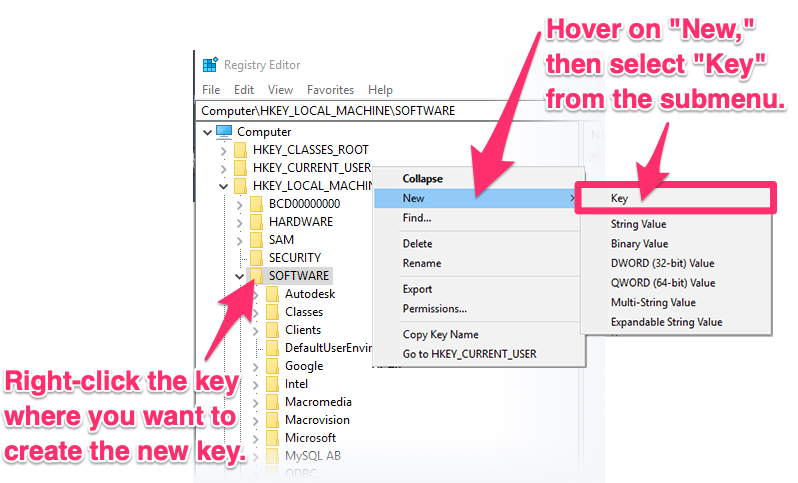

Etapa 2: Reparar o registro do Microsoft Office 2019 e 2016

Se sua empresa já utiliza o Office 2019 ou 2016, siga as instruções de correção manual abaixo no registro. Windows.

Antes de efetuar qualquer alteração:

- Pressione Win+R e digite regeditEm seguida, pressione Enter.

- No Editor do Registro, selecione Arquivo e, em seguida, Exportar.

- Além disso, salve o arquivo com o nome “Registry_Backup.reg” em seu sistema.

Implementando as reformas:

Vá e procure por

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Office\16.0\Common

- Clique com o botão direito do mouse em comum, E selecione Novo, Então selecione Chave

- Agora, você deve nomear a chave como {EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B}.

Em seguida, especifique esta nova chave:

- Clique com o botão direito do mouse e acesse NOVAS, Então escolha Valor DWORD (32 bits)

- Dê um nome a isto: Indicadores de compatibilidade

- Após isso, clique duas vezes e defina o valor para: 400

- Imprensa OKEm seguida, feche o editor de registro.

- Por fim, reinicie o computador.

Essa modificação no registro bloqueia um objeto vulnerável que os atacantes poderiam explorar indevidamente.

Crédito da imagem FX terrestre

Etapa 3: Fortalecer a Perspectiva contra apegos

O mais importante a observar é que a maioria dos ataques associados à vulnerabilidade CVE-2026-21509 começa com e-mails de phishing. Portanto, você deve reforçar suas defesas por meio das configurações do Outlook.

Opções recomendadas:

- Desative a pré-visualização automática.

- Desative o download automático de qualquer conteúdo externo.

- Além disso, certifique-se de estar usando apenas a visualização protegida.

Clique em Arquivo, selecione Opções, acesse Central de Confiabilidade, depois Configurações e escolha Gerenciamento de Anexos.

Dicas para evitar phishing:

Treine seus funcionários, pois a tecnologia sozinha não é suficiente para prevenir esses ataques.

Considere os sinais de alerta:

- E-mails que indicam urgência, como "Abra imediatamente" ou "Conta bloqueada".

- Endereços de remetente que podem parecer incomuns. Por exemplo, support@microsoft.com.

- Recebimento de faturas e notificações de entrega inesperadas.

- Além disso, obtenha arquivos compactados de tipos incomuns, como .img, .iso e .hta.

- Links que não estão sincronizados com o domínio do remetente.

Hábitos seguros:

- Não se esqueça de verificar os pedidos por telefone ou chat.

- Passe o cursor do mouse sobre qualquer link antes de clicar nele.

- Reporte imediatamente e-mails suspeitos ao departamento de TI.

- Não habilite macros em documentos.

Comentários estão fechados.