Após 30 anos: a Microsoft abandona o NTLM... Eis o porquê!

Por mais de 30 anos, o NTLM (New Technology LAN Manager) tem sido um protocolo de autenticação fundamental no Windows. Ele ajudou empresas a migrarem da autenticação legada do LAN Manager para redes corporativas modernas.

Mas os tempos mudaram. Foi anunciado. Microsoft Recentemente, a empresa anunciou seu plano de desativar o NTLM por padrão em novas versões do Windows. Isso marca o fim do protocolo, uma forma de autenticação organizacional, desde seu lançamento em 1993.

Essa mudança indica que os modelos de segurança mais antigos não são mais adequados no mundo atual, "regido pela desconfiança". A seguir, uma análise dos motivos pelos quais o NTLM foi descontinuado e substituído pelo Kerberos.

Um breve resumo do NTLM

O protocolo NTLM (Network Management for New Technology) para redes locais foi desenvolvido na década de 1990, quando as redes corporativas eram relativamente pequenas e confinadas aos limites físicos do escritório. Além disso, como um protocolo de autenticação baseado em desafio-resposta, o NTLM utiliza uma versão criptografada da senha, em vez de transmiti-la pela rede.

O NTLM era mais adequado para ambientes onde as redes eram locais, sem um controlador de domínio central, e quando os dispositivos eram usados para trabalhar em grupos de trabalho, em vez de domínios.

No entanto, o NTLM não foi projetado especificamente para redes híbridas, equipes remotas, ambientes em nuvem e ameaças modernas. Apesar dessas limitações, ele não desaparece completamente. Continuará servindo como um método de autenticação alternativo quando o Kerberos não estiver disponível.

Por que a Microsoft está desativando o NTLM?

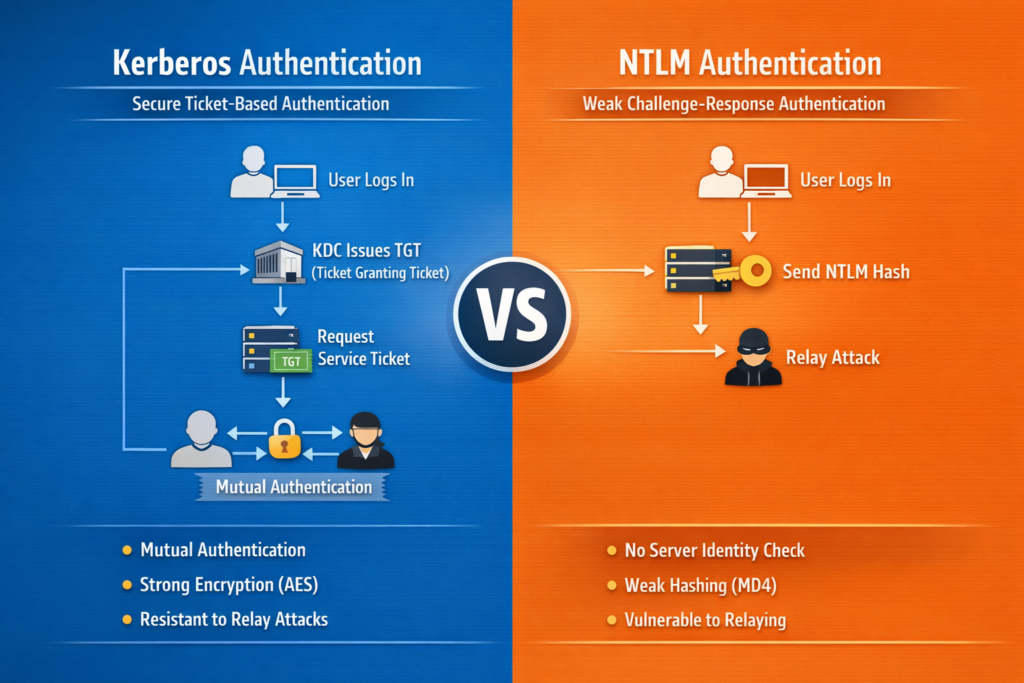

A decisão da Microsoft de desativar a máquina virtual NTLM é motivada por uma realidade crucial: o NTLM é fundamentalmente inseguro pelos padrões modernos. Vejamos alguns dos motivos:

- O NTLM usa criptografia fraca e depende muito de hashes desatualizados, vulneráveis a técnicas modernas de hacking. Usando ferramentas como Hashcat, John the Ripper e Rainbow Tables, hackers podem extrair senhas facilmente de hashes NTLM.

- Este protocolo é vulnerável a ataques de sequestro de senha. Em um ataque de sequestro de senha, os atacantes manipulam os usuários para que se autentiquem em um servidor malicioso. Ao capturar as solicitações de autenticação, os atacantes as redirecionam para outro servidor para obter acesso não autorizado. Em contraste, o Kerberos foi projetado especificamente para impedir essa exploração.

- Como o NTLM foi projetado há anos, ele não oferece suporte a modelos de segurança modernos, como Segurança de Confiança Zero, Gerenciamento de Identidade na Nuvem ou Autenticação Multifator (MFA).

Entrada Kerberos

Ao contrário do sistema de troca de hashes de senha usado pelo NTLM, Kerberos É um sistema de autenticação baseado em tickets. Ele fornece uma solução de segurança para organizações de todos os portes. A partir do Windows 2000, tornou-se o protocolo de autenticação padrão para todos os dispositivos Windows conectados ao domínio.

Este protocolo utiliza criptografia de chave simétrica juntamente com um Centro de Distribuição de Chaves (KDC) para verificar as identidades dos usuários. O KDC consiste em um Sistema de Emissão de Tickets (TGS), um banco de dados Kerberos para armazenar senhas e um servidor de autenticação.

Durante o processo de autenticação inicial, o protocolo Kerberos armazena o ticket selecionado no dispositivo do usuário final. Em vez de procurar uma senha, o serviço verifica esse ticket. Portanto, a autenticação Kerberos ocorre em seu próprio ambiente, onde o KDC (Centro de Controle de Chaves) está autorizado a verificar um host, usuário ou serviço.

Por que Kerberos?

Uma das principais vantagens de usar o Kerberos é a autenticação mútua. O Kerberos permite que usuários e outros sistemas de serviço verifiquem a identidade uns dos outros. Durante todo o processo, o servidor e os usuários estarão cientes da confiabilidade uns dos outros.

Além disso, cada ticket inclui um registro de data e hora e dados de validade, enquanto os administradores controlam o período de autenticação. Com um sistema de autenticação reutilizável, cada usuário será verificado no protocolo Kerberos apenas uma vez. Depois disso, o usuário não precisará inserir novamente seus dados pessoais.

Comentários estão fechados.