Como detectar rootkits no Windows 10: um guia completo

Os hackers usam rootkits para ocultar malware persistente e aparentemente indetectável em seu dispositivo, que roubará dados ou recursos silenciosamente, às vezes por muitos anos. Eles também podem ser usados na forma de keyloggers, onde suas teclas digitadas e comunicações são monitoradas para fornecer ao invasor informações confidenciais.

Esse método de ataque ganhou maior importância antes de 2006, antes do Microsoft Vista exigir que os fornecedores assinassem digitalmente todos os drivers de computador. A Proteção de Patch do Kernel (KPP) fez com que os autores de malware mudassem seus métodos de ataque e, somente recentemente, a partir de 2018, com Fraude publicitária ZacinloOs programas rootkit voltaram a estar em destaque.

Os rootkits anteriores a 2006 eram todos específicos para determinados sistemas operacionais. O Zacinlo, um rootkit da família de malware Detrahere, introduziu algo muito mais perigoso na forma de um rootkit baseado em firmware. Mesmo assim, os rootkits representam apenas cerca de um por cento de toda a produção de malware observada anualmente.

No entanto, dado o perigo que podem representar, seria prudente compreender como funciona a detecção de rootkits para identificar programas que possam já ter se infiltrado no seu sistema.

Descobrindo Rootkits no Windows 10 (Em Detalhes)

O Zacinlo já estava em operação há quase seis anos antes de ser descoberto, tendo como alvo o sistema operacional Windows 10. O componente rootkit era altamente configurável e se protegia de operações que considerava perigosas para sua funcionalidade, sendo capaz de interceptar e descriptografar comunicações SSL.

Ele criptografa e armazena todos os seus dados de configuração no registro do Windows e, enquanto o Windows está sendo desligado, ele se reescreve da memória para o disco usando um nome diferente e atualiza sua chave de registro. Isso o ajuda a evitar a detecção pelo seu software antivírus padrão.

Isso indica que os programas antivírus ou antimalware padrão são insuficientes para detectar rootkits. No entanto, existem alguns programas antimalware de alto nível que podem alertá-lo sobre uma possível invasão de rootkit.

As cinco características essenciais de um bom programa antivírus

A maioria dos principais programas antivírus atuais implementa todos esses cinco métodos importantes para detectar rootkits ocultos.

- Análise baseada em assinaturas O software antivírus comparará os arquivos registrados com assinaturas de rootkits conhecidos. A análise também procurará padrões de comportamento que imitem atividades operacionais específicas de rootkits conhecidos, como o uso intensivo de portas.

- Divulgação de objeções O sistema operacional Windows usa tabelas de ponteiros para executar comandos que sabidamente acionam rootkits. Como os rootkits tentam substituir ou modificar qualquer coisa que considerem uma ameaça, isso alertará seu sistema sobre a presença deles.

- Comparando dados de múltiplas fontes Raízes ocultas, na tentativa de permanecerem escondidas, podem alterar alguns dos dados apresentados em uma varredura padrão. Os retornos de chamadas de sistema de alto e baixo nível podem revelar a presença de uma raiz oculta. O programa também pode comparar a memória do processo carregada na RAM com o conteúdo de um arquivo no disco rígido.

- Verificação de segurança Cada biblioteca possui um sistema de assinatura digital que é criado quando o sistema é considerado "limpo". Um bom software de segurança pode verificar as bibliotecas em busca de quaisquer alterações no código usado para criar a assinatura digital.

- Comparação de registros A maioria dos programas antivírus realiza essas comparações em intervalos predefinidos. Um arquivo limpo é comparado a um arquivo do cliente em tempo real para determinar se o arquivo do cliente é um executável indesejado (.exe) ou se contém um.

Realização de exames de raiz ocultos

Executar uma verificação de rootkits é a melhor maneira de detectar uma infecção por rootkit. Muitas vezes, o sistema operacional não é confiável para identificar um rootkit por conta própria, e detectar sua presença pode ser um desafio. Rootkits são programas espiões sofisticados que ocultam suas atividades em quase todos os aspectos e são capazes de permanecer escondidos à vista de todos.

Se você suspeita que seu computador foi infectado por um rootkit, uma boa estratégia de detecção é desligá-lo e executar uma verificação a partir de um sistema limpo. Uma maneira segura de localizar um rootkit em seu computador é analisando um despejo de memória. Um rootkit não consegue ocultar as instruções que envia ao sistema enquanto elas estão sendo executadas na memória do computador.

Utilizando o WinDbg para análise de malware

O Microsoft Windows oferece sua própria ferramenta de depuração multifuncional que pode ser usada para realizar verificações de depuração em aplicativos, drivers ou no próprio sistema operacional. Ela depura erros de código em modo kernel e em modo usuário, ajuda a analisar arquivos de despejo de memória e examina os registros da CPU.

Alguns sistemas Windows virão equipados com WinDbg Já está incluído. Quem não o tiver precisará baixá-lo da Microsoft Store. Antevisão WinDbg É a versão mais recente do WinDbg, oferecendo imagens mais agradáveis aos olhos, janelas mais rápidas, suporte completo a scripts e os mesmos comandos, extensões e fluxos de trabalho da versão original.

No mínimo, você pode usar o WinDbg para analisar despejos de memória ou falhas, incluindo a Tela Azul da Morte (BSOD). A partir dos resultados, você pode procurar indicadores de um ataque de malware. Se suspeitar que um de seus programas possa estar sendo afetado por malware ou usando mais memória do que o necessário, você pode criar um arquivo de despejo de memória e usar o WinDbg para ajudar na análise.

Um despejo de memória completo pode ocupar muito espaço em disco, então pode ser melhor realizar um despejo parcial. Modo Kernel Alternativamente, pode-se usar um pequeno despejo de memória. Um despejo em modo kernel conterá todas as informações de uso de memória pelo kernel no momento da falha. Um pequeno despejo de memória conterá informações básicas sobre diferentes sistemas, como drivers, o kernel e o Plus, mas será muito menor.

Pequenos despejos de memória são mais úteis para analisar a causa de telas azuis da morte (BSODs). Para detecção de rootkits, a versão completa ou a versão do kernel seriam mais úteis.

Criar um arquivo de despejo do modo kernel

Um arquivo de despejo do modo kernel pode ser criado de três maneiras:

- Ative a opção de despejo de memória no painel de controle para permitir que o sistema trave automaticamente.

- Ative a opção de despejo de memória no painel de controle para forçar a falha do sistema.

- Use a ferramenta de depuração para criar uma para você.

Vamos escolher a opção número três.

Para gerar o arquivo de despejo necessário, basta inserir o seguinte comando na janela de comando do WinDbg.

substituir FileName Com um nome adequado para o arquivo de transcrição e uma letra "?". fCertifique-se de que "f" esteja em minúsculo, caso contrário, você criará um tipo diferente de arquivo de despejo.

Assim que o depurador terminar seu trabalho (a primeira verificação levará vários minutos), um arquivo de despejo será criado e você poderá analisar os resultados obtidos.

Entender o que procurar, como o uso de memória volátil (RAM), para detectar um rootkit requer experiência e testes. É possível, embora não seja recomendado para iniciantes, testar técnicas de detecção de malware em um sistema em execução. No entanto, para isso, será necessário experiência e um conhecimento profundo de como o WinDbg funciona para evitar a disseminação acidental de um vírus ativo em seu sistema.

Existem maneiras mais seguras e adequadas para iniciantes de desvendar nosso inimigo bem escondido.

Métodos de digitalização adicionais

A detecção manual e a análise comportamental também são métodos confiáveis para a detecção de rootkits. Tentar localizar um rootkit pode ser extremamente trabalhoso, então, em vez de focar no rootkit em si, você pode procurar por comportamentos semelhantes aos de um rootkit.

Você pode verificar a presença de rootkits em pacotes de software baixados usando as opções de instalação avançada ou personalizada durante a instalação. Procure por arquivos desconhecidos listados nos detalhes. Esses arquivos devem ser removidos, ou você pode fazer uma rápida pesquisa online por indícios de malware.

Os firewalls e seus relatórios de registro são uma maneira incrivelmente eficaz de detectar rootkits. O software irá notificá-lo se sua rede estiver sendo auditada e deverá colocar em quarentena quaisquer downloads desconhecidos ou suspeitos antes da instalação.

Se você suspeitar que um rootkit já esteja instalado em seu dispositivo, pode analisar os relatórios de log do firewall e procurar por qualquer comportamento incomum.

Analise os relatórios de registro do firewall.

Você precisará revisar os relatórios de registro do firewall atual, o que torna um aplicativo de código aberto como este bastante vulnerável. Espionagem de tráfego IP Com seus recursos de filtragem de logs de firewall, esta é uma ferramenta extremamente útil. Os relatórios mostrarão o que você precisa ver em caso de ataque.

Se você tiver uma rede grande com um firewall separado para filtrar o tráfego de saída, não será... Espionagem de tráfego IP Essencial. Como alternativa, você poderá visualizar os pacotes de entrada e saída para todos os dispositivos e estações de trabalho na rede por meio dos registros do firewall.

Esteja você em casa ou em um pequeno ambiente de trabalho, você pode usar o modem fornecido pelo seu provedor de serviços de internet (ISP) ou, se tiver um, um firewall ou roteador pessoal para obter os registros do firewall. Você poderá identificar o tráfego de cada dispositivo conectado à mesma rede.

Também pode ser útil ativar os arquivos de log do Firewall do Windows. Por padrão, o arquivo de log está desativado, o que significa que nenhuma informação ou dado é gravado.

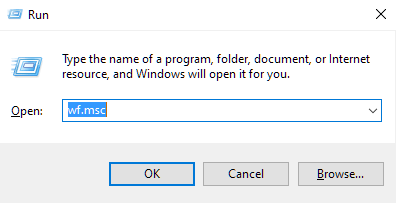

- Para criar um arquivo de registro, abra a função Executar pressionando Tecla Windows + R.

- Tipo wf.msc na caixa e pressione Entrar.

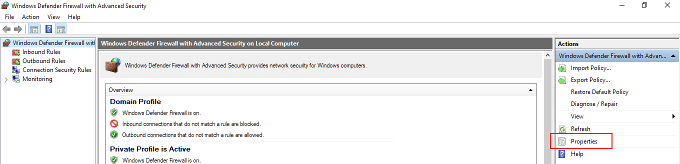

- Na janela "Firewall do Windows com Segurança Avançada", selecione "Firewall do Windows Defender com Segurança Avançada no Computador Local" no menu à esquerda. No menu à direita, em "Ações", clique em Propriedades Comparativas.

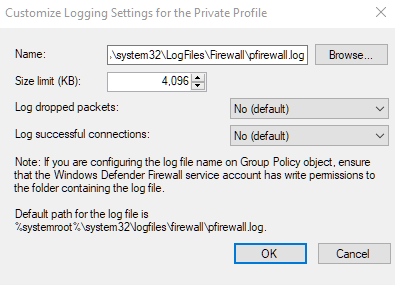

- Na nova janela de diálogo, acesse a guia “Perfil Privado” e selecione PersonalizarQue pode ser encontrado na seção “Registro”.

- A nova janela permitirá que você especifique o tamanho do arquivo de log a ser gravado, o local para onde deseja enviar o arquivo e se deseja registrar apenas pacotes descartados, conexões bem-sucedidas ou ambos.

- Pacotes descartados são aqueles que o Firewall do Windows bloqueou em seu nome.

- Por padrão, as entradas de registro do Firewall do Windows armazenam apenas os últimos 4 MB de dados e podem ser encontradas em %SystemRoot%System32LogFilesFirewallPfirewall.log

- Lembre-se de que aumentar o limite máximo de uso de dados para registros pode afetar o desempenho do seu computador.

- Clique em OK Quando você terminar.

- Em seguida, repita os mesmos passos que você acabou de seguir na aba “Perfil Privado”, mas desta vez na aba “Perfil Público”.

- Agora serão criados registros tanto para comunicações públicas quanto privadas. Você pode visualizar os arquivos em um editor de texto como o Bloco de Notas ou importá-los para uma planilha.

- Agora você pode exportar arquivos de log para um programa de análise de banco de dados, como o IP Traffic Spy, para filtrar e classificar o tráfego e facilitar a identificação.

Fique atento a qualquer coisa incomum nos arquivos de log. Até mesmo a menor falha do sistema pode indicar uma infecção oculta por rootkit. Algo como uso excessivo de CPU ou largura de banda quando você não está executando nenhum programa exigente, ou mesmo nenhum programa, pode ser uma pista importante.

Comentários estão fechados.