Hábitos essenciais para proteção de dados e segurança cibernética: um guia para proteger suas informações confidenciais

Esta história tornou-se familiar. No verão de 2025, violações de dados afetaram grandes empresas, incluindo Google و TransUnionDados de clientes de dezenas de fontes acabaram nas mãos de criminosos.

Os hackers não violaram diretamente os sistemas centrais. Eles os acessaram por meio de um elo fraco em uma cadeia maior. Essa é a realidade do nosso mundo digital. Não pode haver barreiras impenetráveis.

Uma segurança cibernética eficaz depende de hábitos simples e consistentes e de se tornar um alvo difícil. Dessa forma, quando as ameaças inevitáveis surgirem, elas serão detectadas, repelidas ou recuperadas com o mínimo de danos.

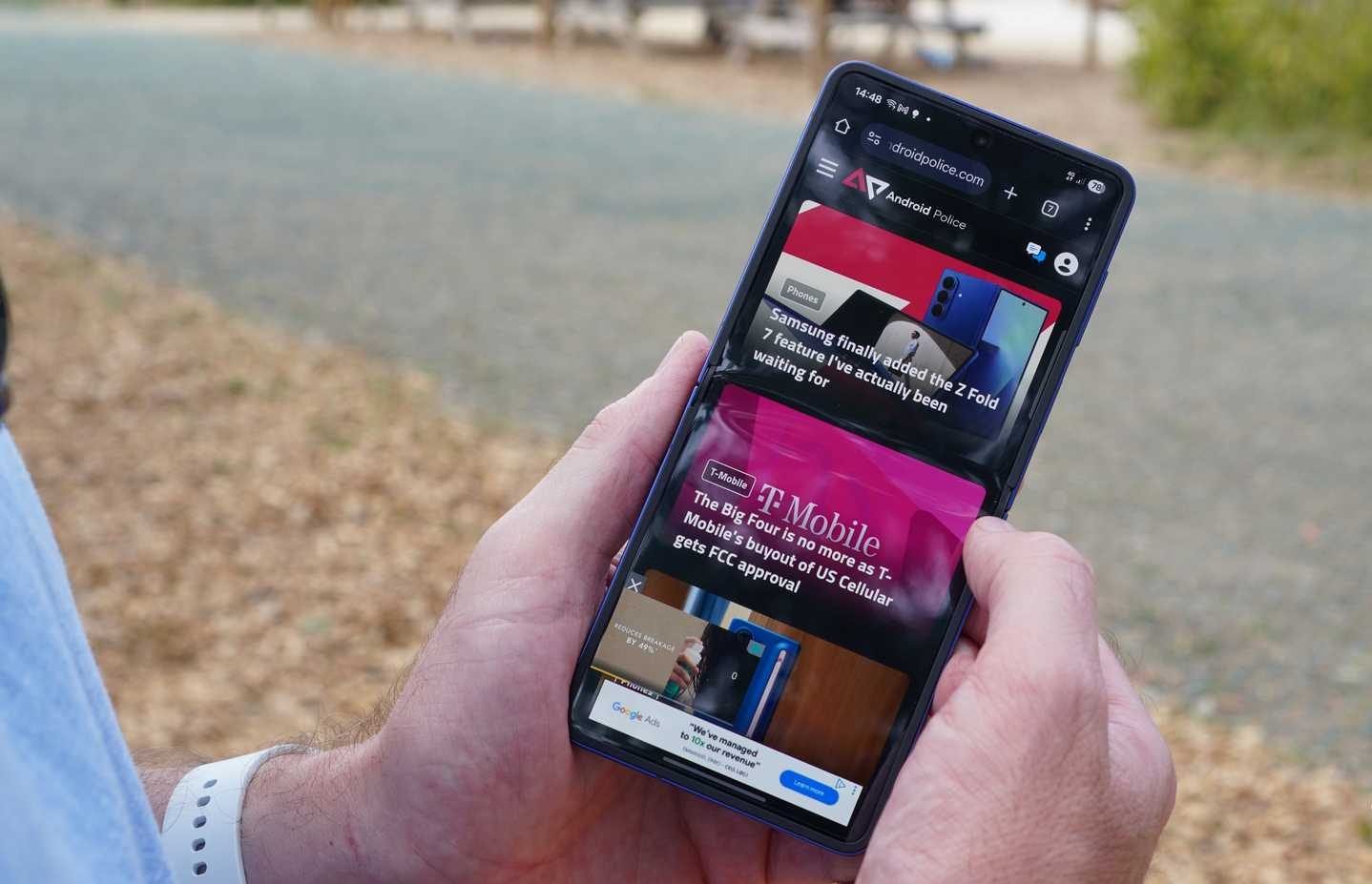

Vou explicar a você os 7 Hábitos de Cibersegurança que formam o núcleo do meu sistema de defesa telefone Android E meu computador.

7. Engane os hackers com um gerenciador de senhas e autenticação de dois fatores.

Os dados mostram Mais de 80% das violações envolvem senhas fracas, roubadas ou reutilizadas. Os cibercriminosos exploram isso com ataques automatizados chamados "credential stuffing".

Eles pegam grandes listas de nomes de usuários e senhas de uma única violação e as testam em milhares de sites até que algumas correspondam.

Mesmo sabendo que reutilizar senhas é arriscado, ainda o fazemos. O sistema espera que nos lembremos de mais de 90 logins exclusivos em média, o que não é possível.

Gerenciadores de senhas são cofres criptografados que resolvem esse problema. Eles geram senhas longas e aleatórias, armazenam-nas em uma única senha mestra e as preenchem automaticamente em aplicativos e sites.

Configurar a autenticação multifator (MFA) é a etapa final para proteger sua conta. Mesmo que um hacker compre sua senha na dark web, ela será inútil sem o segundo fator.

6. Treine seus olhos para identificar os sinais de alerta de phishing.

Os criminosos cibernéticos têm um vocabulário para suas táticas de manipulação, mas todas elas se resumem a engano.

O phishing ocorre por e-mail, SMS e phishing de voz por telefone. Uma variante mais recente do phishing de voz utiliza inteligência artificial.

Agora, graças à inteligência artificial, apenas alguns segundos de um clipe de áudio postado nas redes sociais ou gravado de um discurso público podem gerar uma versão convincente da sua voz. Alguém se passando por um ente querido pode ligar para você, alegar um acidente ou prisão e imediatamente exigir dinheiro.

Felizmente, os sinais de alerta costumam ser semelhantes se você se treinar para identificá-los.

Golpistas querem causar pânico, não fazer você pensar. Eles usam frases como "Sua conta será suspensa", "Atividade suspeita detectada" ou "Aja agora para evitar uma multa".

Embora a IA torne os golpes mais sofisticados, muitos ainda contêm erros de digitação óbvios ou palavras malfeitas que a equipe de comunicação de uma empresa respeitável não permitiria.

Antes de clicar, passe o mouse sobre qualquer link para ver o URL de destino no canto inferior do navegador. Normalmente, você pode pressionar e segurar o link em um dispositivo móvel para ver uma prévia.

Procure erros de digitação no endereço de e-mail do remetente, como support@micros0ft.com.

Anexos inesperados são um sinal de alerta. Empresas legítimas raramente enviam faturas ou relatórios de segurança não solicitados.

Esses anexos muitas vezes escondem Software maliciosoEm caso de dúvida, acesse diretamente o site oficial. Nunca clique em um link, baixe um anexo ou ligue para um número a partir de uma mensagem suspeita.

5. Pratique navegação e cliques conscientes.

Seu navegador é sua principal janela para a internet, e conhecimentos básicos ajudam a mantê-lo seguro.

Procure sempre o cadeado. O ícone do cadeado e “https://"No início do título há uma conexão criptografada.

O HTTPS criptografa os dados durante a transmissão, enquanto o HTTP não. Isso é especialmente importante em redes Wi-Fi públicas, onde a espionagem é fácil.

Cuidado com pop-ups agressivos e downloads inesperados. Scareware usa alertas falsos de vírus para promover uma "correção" para malware ou software indesejado. Empresas de segurança legítimas não relatam infecções por meio de pop-ups no navegador.

Por fim, trate encurtadores de URL com cautela. Serviços como Bitly e TinyURL podem ocultar o verdadeiro destino de um link. Isso os torna uma ferramenta favorita para golpistas que querem esconder um site malicioso atrás de um link aparentemente inofensivo.

Quando você receber um link encurtado de uma fonte na qual não confia totalmente, use um site de expansão de links (por exemplo, unshorten.it) para ver aonde ele leva antes de clicar.

4. Mantenha sua conexão segura, em casa e fora

Redes Wi-Fi públicas em cafés, aeroportos e hotéis são arriscadas. Essas redes são abertas e frequentemente não criptografadas, o que as torna alvos fáceis.

Uma tática comum é

ataques O homem do meio, onde um criminoso na mesma rede intercepta o tráfego entre seu dispositivo e a Internet.

Outro perigo é Ataque do Gêmeo Maligno, onde um hacker cria um ponto de acesso falso com um nome aparentemente legítimo e captura seu tráfego.

Sempre use uma rede virtual privada (VPN) em redes Wi-Fi públicas. Ela cria um túnel criptografado para o seu tráfego. Com uma VPN confiável, pessoas na mesma rede não conseguem ler seus dados nem ver para onde eles estão indo.

Sua rede doméstica também precisa ser protegida. Comece alterando as senhas padrão do Wi-Fi e as configurações de administrador do seu roteador. Os roteadores geralmente vêm com credenciais padrão, como "admin" e "password". Deixá-las inalteradas facilita o hackeamento da sua rede.

3. Controle sua pegada digital passo a passo

Golpistas podem usar cada detalhe que você compartilha nas redes sociais. O nome e a cidade natal do seu animal de estimação costumam responder a perguntas de segurança comuns.

Os cibercriminosos são especialistas em engenharia social. Eles usam esses detalhes para construir confiança, manipular você e criar Ataques de phishing Convincente.

Publicar fotos de férias em tempo real sinaliza que sua casa está vazia. Marcar repetidamente a localização da sua cafeteria ou academia favorita cria um mapa previsível da sua rotina.

Trate as informações pessoais como um bem valioso. Revise suas configurações de privacidade em todas as suas contas de mídia social e defina a visibilidade do perfil como "Privado" ou "Somente amigos".

Por fim, crie o hábito de compartilhar suas incríveis fotos de férias depois de retornar para casa em segurança.

2. Os backups ajudam você a se recuperar rapidamente quando ocorre um desastre.

Trate os backups de dados como um seguro. Os backups são sua principal defesa contra Ransomware, que criptografa seus arquivos e exige pagamento.

Os backups também ajudam em caso de falha, perda ou roubo do dispositivo. Se ocorrer um ataque de ransomware, um backup limpo e atualizado permite uma recuperação rápida. Limpe o dispositivo infectado e restaure a partir do backup.

Automatize backups. O objetivo aqui é configurá-los e esquecê-los. Use o backup em nuvem integrado nos seus dispositivos. No seu iPhone ou iPad, ative o Backup do iCloud nos Ajustes.

No Android, certifique-se de que o backup do Google One ou do Google Drive esteja ativado.

Use um serviço de backup em nuvem ou ferramentas integradas como o Time Machine (no Mac) ou o Histórico de Arquivos (no Windows) no seu dispositivo com um disco rígido externo.

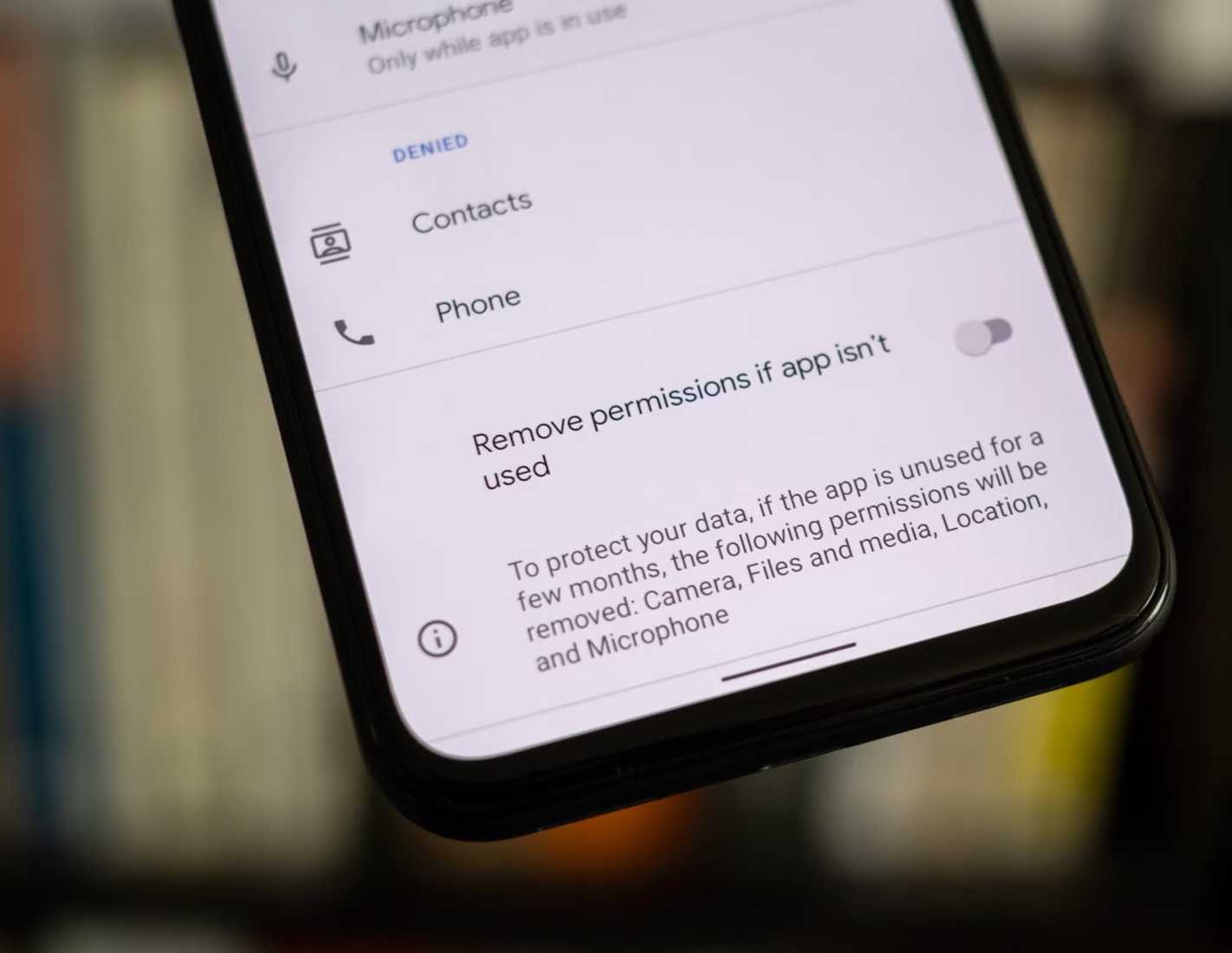

1. Siga a regra do “privilégio mínimo” para aplicativos.

Cada aplicativo que você instala solicita acesso aos seus dados e componentes do dispositivo (contatos, localização, câmera, microfone).

Siga a regra do menor privilégio. Dê a cada aplicativo apenas o acesso necessário. O aplicativo Mapas só precisa da sua localização enquanto estiver em uso. aplicativo de edição de fotos Ele precisa de suas fotos, não de seus contatos ou microfone.

Permissões excessivas criam riscos à privacidade e à segurança.

Alguns aplicativos coletam dados para fins publicitários. Se um aplicativo for hackeado e tiver acesso ao seu microfone, ele poderá ouvir suas conversas.

Isolar, investigar, fortificar

Se você suspeitar que uma conta foi comprometida, aja rapidamente com uma resposta focada em três etapas.

Primeiro, isole a violação. Altere a senha da conta afetada imediatamente. Se for uma conta financeira, entre em contato com seu banco ou com a administradora do cartão para relatar suspeitas de fraude e solicitar o bloqueio da conta.

Em seguida, investigue. Verifique outras contas importantes em busca de atividades não autorizadas, especialmente se você usou a mesma senha comprometida. Execute uma verificação completa de malware no seu computador para detectar softwares maliciosos, incluindo keyloggers.

Por fim, fortaleça suas defesas. Configurar autenticação de dois fatores (MFA) Sobre a conta comprometida e outras contas importantes que você não possui. Use este incidente para revisar e fortalecer seus hábitos de segurança.

Comentários estão fechados.